WAF Nedir? Nasıl Çalışır?

Siber güvenliğin temel taşlarından biri olan WAF (Web Application Firewall), web uygulamalarını hedef alan saldırılara karşı koruma sağlayan güçlü bir güvenlik katmanıdır.

Modern dünyada neredeyse her kurumun bir web uygulaması veya API’si bulunuyor. Ancak bu uygulamalar, hacker’ların en çok hedef aldığı alanların başında geliyor. İşte WAF bu noktada devreye girerek, web trafiğini analiz eder, saldırıları tespit eder ve engeller.

WAF Nedir?

WAF (Web Application Firewall), Türkçesiyle Web Uygulama Güvenlik Duvarı, web uygulaması ile kullanıcı arasındaki HTTP/HTTPS trafiğini izleyen ve filtreleyen bir güvenlik sistemidir.

Amacı, uygulama katmanına (OSI Katman 7) yönelik saldırıları engellemektir.

Klasik firewall’lar genellikle IP, port veya protokol bazlı koruma sağlar.

Ancak WAF, uygulama seviyesindeki tehditleri (örneğin SQL Injection, XSS, CSRF vb.) tespit eder ve bu saldırıların uygulamaya ulaşmasını engeller.

WAF Nasıl Çalışır?

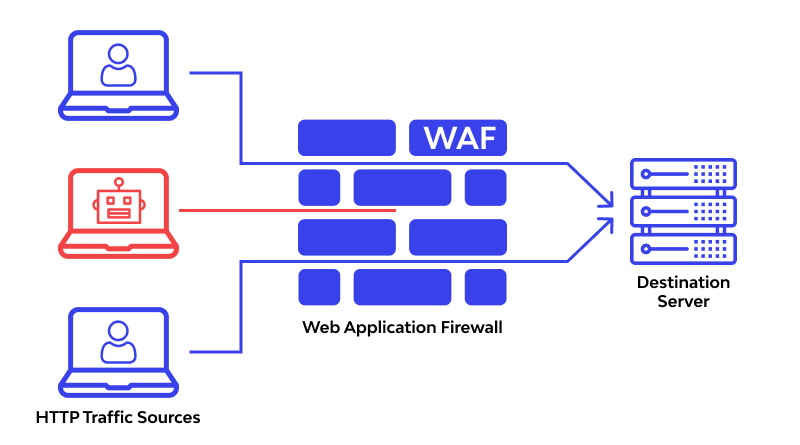

WAF, genellikle istemci (kullanıcı) ile web sunucusu arasında konumlanır.

Tüm HTTP/HTTPS trafiği önce WAF üzerinden geçer.

Bu sayede WAF, her bir isteği analiz eder, şüpheli olanları engeller veya karantinaya alır.

Temel Çalışma Mantığı:

- İstek İncelemesi (Request Inspection):

Kullanıcıdan gelen istek (örneğin form gönderimi) incelenir. - Kural ve İmza Kontrolü:

Saldırı kalıpları (imzalar) ve güvenlik kurallarıyla karşılaştırılır. - Davranış Analizi:

Trafik davranışı analiz edilir. Olağandışı bir durum varsa (örneğin aynı IP’den binlerce istek), WAF engeller. - Cevap Filtreleme (Response Filtering):

Web uygulamasının döndürdüğü yanıt da kontrol edilir. Hassas veri sızıntısı (örneğin hata mesajında kullanıcı verisi) varsa maskelenir.

WAF Türleri

- Network (Donanım) Tabanlı WAF:

Genellikle büyük kurumsal yapılarda donanım cihazı olarak konumlandırılır (örneğin F5, FortiWeb, Barracuda).

→ Avantajı: Düşük gecikme süresi.

→ Dezavantajı: Yüksek maliyet. - Yazılım Tabanlı WAF:

NGINX, Apache veya IIS üzerinde modül olarak çalışabilir.

→ Örnek: ModSecurity, NAXSI, OpenResty.

→ Avantajı: Esnek yapılandırma. - Bulut (Cloud) Tabanlı WAF:

Servis olarak sunulur (örneğin Cloudflare, AWS WAF, Azure WAF).

→ Avantajı: Kolay kurulum, otomatik güncelleme, DDoS koruması.

→ Dezavantajı: Üçüncü taraf bağımlılığı.

Neden WAF Kullanılır?

Web uygulamaları doğrudan kullanıcılarla etkileşimde olduğundan, saldırı yüzeyleri oldukça geniştir.

WAF kullanılmasının başlıca nedenleri şunlardır:

- Uygulama Katmanı Saldırılarını Engellemek:

- SQL Injection

- XSS (Cross-Site Scripting)

- CSRF (Cross-Site Request Forgery)

- File Inclusion, Command Injection

- Path Traversal

- Zero-Day Tehditlerine Karşı Koruma:

WAF, davranış tabanlı kurallarla bilinmeyen saldırı türlerini bile durdurabilir. - API Güvenliği:

API isteklerinin kimlik doğrulaması, hız limiti (rate limiting) ve yetkilendirmesi WAF üzerinden sağlanabilir. - Veri Sızıntısını Önleme (Data Leak Prevention):

Hata mesajlarında kullanıcı verilerinin görünmesini engeller. - Yasal Uyumluluk:

PCI-DSS, ISO 27001 ve KVKK gibi standartlar gereği, web trafiğinin güvenlik duvarı arkasında olması gerekir.

WAF Nerelerde Kullanılır?

- E-ticaret siteleri: Müşteri ve ödeme verilerini korumak için.

- Bankacılık uygulamaları: Finansal işlemlerin güvenliğini sağlamak için.

- Kamu kurumları: Hassas vatandaş verilerini korumak için.

- Kurumsal web portalları: Yetkisiz erişimleri önlemek için.

- API altyapıları: Mobil ve web uygulamalarının veri alışverişinde koruma sağlamak için.

- Bulut servisleri: AWS, Azure veya Google Cloud ortamlarında yerel WAF çözümleriyle.

WAF Nasıl Kurulur?

Kurulum yöntemi, WAF türüne göre değişir. Ancak genel adımlar şu şekildedir:

1. Trafik Yönlendirmesi:

- Tüm web trafiği WAF üzerinden geçecek şekilde yapılandırılır.

- DNS kayıtları WAF’e yönlendirilir (örneğin www.site.com → WAF → Web Server).

2. Kural Setlerinin Belirlenmesi:

- OWASP Top 10 güvenlik açıklarına karşı ön tanımlı kurallar yüklenir.

- Gerekirse özel (custom) kurallar tanımlanır (örneğin belirli parametreleri engellemek).

3. ModSecurity veya Cloud WAF Konfigürasyonu:

- Apache/Nginx için mod_security modülü kurulabilir.

- Cloudflare, AWS WAF veya Azure Front Door üzerinde politikalar oluşturulabilir.

4. Test ve Tuning Aşaması:

- Başlangıçta “Detection Mode” (sadece uyarı) olarak çalıştırılır.

- Yanlış pozitifler analiz edilir, kurallar optimize edilir.

- Ardından “Prevention Mode” aktif hale getirilir.

5. Loglama ve İzleme:

- WAF logları SIEM veya merkezi log sistemine entegre edilir.

- Anlık tehdit istatistikleri izlenir.

Popüler WAF Çözümleri

| Tip | Ürün / Servis | Özellik |

| Açık Kaynak | ModSecurity, NAXSI, Shadow Daemon | Esnek, düşük maliyetli |

| Donanım | F5 ASM, FortiWeb, Barracuda WAF | Yüksek performans, enterprise destek |

| Bulut | Cloudflare WAF, AWS WAF, Azure Application Gateway, Imperva Cloud WAF |

WAF Kullanmanın Faydaları

- Web uygulamalarına yönelik saldırıları önler

- Zero-day tehditlere karşı davranışsal koruma sağlar

- DDoS ve Bot saldırılarını filtreler

- Uygulama performansını izler ve optimize eder

- Loglama, raporlama ve yasal uyumluluk sağlar

- API ve mobil uygulama trafiğini korur

Web uygulamaları modern kurumların kalbidir, ancak aynı zamanda en zayıf halkalarından biridir.

WAF, bu uygulamaların güvenlik zırhını oluşturur.

Klasik firewall’ların erişemediği katmanda çalışarak, saldırıların uygulama seviyesinde durdurulmasını sağlar.

Günümüzde güvenli bir web ortamı oluşturmak isteyen her sistem yöneticisi için WAF artık bir seçenek değil, zorunluluktur.